Tutoriel système

Tutoriel système

Linux

Linux

Pacman 7.0.0 téléchargera désormais les packages en tant qu'utilisateur séparé

Pacman 7.0.0 téléchargera désormais les packages en tant qu'utilisateur séparé

Pacman 7.0.0 téléchargera désormais les packages en tant qu'utilisateur séparé

Mar 11, 2025 am 11:01 AMArch Linux Pacman 7.0.0 Amélioration de la sécurité et guide de réglage de la configuration du référentiel local

Les utilisateurs d'Arch Linux font attention! Le gestionnaire de package par défaut Pacman a introduit de nouvelles fonctionnalités de sécurité dans la version 7.0.0. Pacman 7.0.0 apporte de nombreuses améliorations, mais cela peut également nécessiter une intervention manuelle, en particulier lors de l'utilisation d'un référentiel local.

Nouvelles fonctionnalités de Pacman 7.0.0

Avant la version 7.0.0, Pacman a téléchargé des packages avec les mêmes autorisations que les utilisateurs réguliers. à partir de la version 7.0.0, Pacman utilisera un utilisateur séparé avec des autorisations restreintes lors du téléchargement, une décision con?ue pour améliorer la sécurité.

Cependant, si vous avez un référentiel local (un répertoire local utilisé pour stocker des packages personnalisés), cette nouvelle fonctionnalité peut causer certains problèmes.

Problèmes d'entrep?t locaux

Supposons que vous ayez un référentiel local, par exemple: /home/username/localrepo . Après la mise à jour, les problèmes suivants peuvent survenir:

Problème: le nouveau téléchargeur de Pacman ne peut pas accéder aux fichiers dans le référentiel local en raison de paramètres d'autorisation incorrects. Cela signifie qu'à moins de corriger les autorisations, Pacman ne pourra pas télécharger ou installer des packages à partir du référentiel local.

Solution: vous devez accorder la permission du groupe ALPM (le groupe utilisé par PACMAN) pour accéder aux fichiers de référentiel local. Exécutez la commande suivante:

Chown: ALPM -R / HOME / Nom d'utilisateur / LocalRepo

Remplacer /home/username/localrepo par le chemin réel vers votre référentiel local. Cette commande modifie le groupe propriétaire du dossier (et tous les fichiers qu'il contient, car la balise -R est utilisée) dans le groupe ALPM .

Vous devez également vous assurer que les dossiers de votre référentiel local ont des autorisations exécutables afin que Pacman puisse les entrer et les lire. Si nécessaire, vous pouvez utiliser la commande chmod , mais généralement cette autorisation est automatiquement définie.

.pacnew Traitement de fichiers

Lors de la mise à jour de programmes tels que Pacman, Arch Linux génère parfois de nouveaux fichiers de configuration avec des extensions .pacnew . Par exemple, vous pouvez trouver un fichier nommé pacman.conf.pacnew . Ce sont de nouvelles versions du fichier de configuration, mais Arch ne remplace pas automatiquement votre configuration actuelle pour éviter de briser vos paramètres personnalisés.

- Comment le faire: vous devez comparer l'ancien fichier de configuration (par exemple

pacman.conf) avec le fichier.pacnew(par exemplepacman.conf.pacnew). S'il y a des changements importants dans le fichier.pacnew, vous devez le fusionner dans un fichier de configuration existant pour éviter les problèmes.

Stabilité de la somme de contr?le de l'entrep?t Git

Pacman apporte également des modifications à la fa?on dont les sommes de contr?le des packages à l'aide de sources GIT. Si votre package utilise une source GIT et dispose d'un fichier .gitattributes , vous devrez peut-être mettre à jour la somme de contr?le dans le fichier PKGBUILD . Ce n'est qu'un changement ponctuel.

Résumer

La mise à jour PACMAN 7.0.0 apporte des améliorations significatives, mais nécessite également certaines opérations manuelles, en particulier lors de l'utilisation d'un référentiel local. Suivez les étapes ci-dessus pour vous assurer que votre référentiel local fonctionne bien avec la nouvelle mise à jour PacMan. Assurez-vous de fusionner le fichier .pacnew et de mettre à jour la somme de contr?le si nécessaire.

Ressources de référence:

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

1793

1793

16

16

1737

1737

56

56

1588

1588

29

29

267

267

587

587

Installez LXC (conteneurs Linux) dans Rhel, Rocky et Almalinux

Jul 05, 2025 am 09:25 AM

Installez LXC (conteneurs Linux) dans Rhel, Rocky et Almalinux

Jul 05, 2025 am 09:25 AM

LXD est décrit comme le conteneur de prochaine génération et le gestionnaire de machines virtuelles qui offre un immersif pour les systèmes Linux qui s'exécutent à l'intérieur de conteneurs ou comme machines virtuelles. Il fournit des images pour un nombre démesuré de distributions Linux avec le support

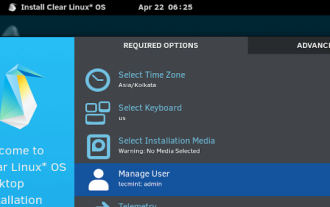

Clear Linux Distro - Optimisé pour les performances et la sécurité

Jul 02, 2025 am 09:49 AM

Clear Linux Distro - Optimisé pour les performances et la sécurité

Jul 02, 2025 am 09:49 AM

Clear Linux OS est le système d'exploitation idéal pour les personnes - les administrateurs du système Ahem - qui veulent avoir une distribution Linux minimale, sécurisée et fiable. Il est optimisé pour l'architecture Intel, ce qui signifie que l'exécution du système d'exploitation linux clair sur AMD SYS

7 fa?ons d'accélérer le navigateur Firefox dans Linux Desktop

Jul 04, 2025 am 09:18 AM

7 fa?ons d'accélérer le navigateur Firefox dans Linux Desktop

Jul 04, 2025 am 09:18 AM

Le navigateur Firefox est le navigateur par défaut pour la plupart des distributions Linux modernes telles que Ubuntu, Mint et Fedora. Initialement, ses performances peuvent être impressionnantes, cependant, avec le temps, vous remarquerez peut-être que votre navigateur n'est pas aussi rapide et res

Comment masquer les fichiers et les répertoires dans Linux

Jun 26, 2025 am 09:13 AM

Comment masquer les fichiers et les répertoires dans Linux

Jun 26, 2025 am 09:13 AM

Partagez-vous parfois votre bureau Linux avec la famille, les amis ou les collègues? Si c'est le cas, vous voudrez peut-être masquer certains fichiers et dossiers personnels. Le défi consiste à comprendre comment cacher ces fichiers sur un système Linux. Dans ce guide, nous parcourons

Comment créer un certificat SSL auto-signé à l'aide d'OpenSSL?

Jul 03, 2025 am 12:30 AM

Comment créer un certificat SSL auto-signé à l'aide d'OpenSSL?

Jul 03, 2025 am 12:30 AM

Les étapes clés pour créer un certificat SSL auto-signé sont les suivantes: 1. Générez la clé privée, utilisez la commande OpenSSlGenrsa-OutSelfsigned.key2048 Pour générer un fichier de clé privée RSA 2048 bits, paramètre facultatif -AES256 pour obtenir une protection par mot de passe; 2. Créer une demande de certificat (CSR), exécuter OpenSSLReq-New-KeySelfSigned.Key-OutSelfsigned.csr et remplir les informations pertinentes, en particulier le champ "CommonName"; 3. Générez le certificat par auto-signé et utilisez OpenSSLX509-REQ-DOYS365-Ifelf-Signed.csr-SIGNK

Comment extraire un fichier .tar.gz ou .zip?

Jul 02, 2025 am 12:52 AM

Comment extraire un fichier .tar.gz ou .zip?

Jul 02, 2025 am 12:52 AM

Décompressez le fichier .zip sur Windows, vous pouvez cliquer avec le bouton droit pour sélectionner "Extraire tout", tandis que le fichier .tar.gz doit utiliser des outils tels que 7-Zip ou Winrar; Sur macOS et Linux, le fichier .zip peut être double-cliqué ou dézip commandé, et le fichier .tar.gz peut être décompressé par la commande TAR ou double-clica directement. Les étapes spécifiques sont: 1. Fichier Windows Processing.zip: clic droit → "Extraire tout"; 2. Fichier Windows Processing.tar.gz: installer des outils tiers → Cliquez avec le bouton droit sur décompresser; 3. Fichier MacOS / Linux Processing.zip: Double-cliquez ou exécutez unzipfilename.zip; 4. MacOS / Linux Processing.TAR

Comment br?ler le CD / DVD dans Linux en utilisant Brasero

Jul 05, 2025 am 09:26 AM

Comment br?ler le CD / DVD dans Linux en utilisant Brasero

Jul 05, 2025 am 09:26 AM

Franchement, je ne me souviens pas de la dernière fois que j'ai utilisé un PC avec un lecteur CD / DVD. C'est grace à l'industrie technologique en constante évolution qui a vu des disques optiques remplacés par des lecteurs USB et d'autres supports de stockage plus petits et compacts qui offrent plus de stockage

Comment débogueriez-vous un serveur lent ou qui a une utilisation élevée de la mémoire?

Jul 06, 2025 am 12:02 AM

Comment débogueriez-vous un serveur lent ou qui a une utilisation élevée de la mémoire?

Jul 06, 2025 am 12:02 AM

Si vous constatez que le serveur s'exécute lentement ou que l'utilisation de la mémoire est trop élevée, vous devez vérifier la cause avant de fonctionner. Tout d'abord, vous devez vérifier l'utilisation des ressources système, utiliser les commandes TOP, HTOP, Free-H, IOSTAT, SS-ANTP et d'autres commandes pour vérifier les connexions CPU, mémoire, E / S de disque et réseau; Deuxièmement, analysez des problèmes de processus spécifiques et suivez le comportement des processus à haute occupation via des outils tels que PS, JSTACK, Strace; puis vérifier les journaux et surveiller les données, afficher les enregistrements OOM, les demandes d'exception, les requêtes lentes et autres indices; Enfin, le traitement ciblé est effectué en fonction de raisons courantes telles que les fuites de mémoire, l'épuisement des pools de connexion, les tempêtes de défaillance du cache et les conflits de taches de synchronisation, optimiser la logique du code, configurer un mécanisme de réessayer du délai de temps, ajouter des fusibles de limite actuelle et les ressources de mesure et d'évaluation régulièrement de la pression et d'évaluation.